Nei primi giorni di maggio 2026, l'Italia ha vissuto uno degli episodi di spionaggio informatico più gravi degli ultimi anni. Nel mirino non un singolo ministero, non una singola banca dati: ma il cuore pulsante dell'infrastruttura digitale della Pubblica Amministrazione italiana.

Cosa è successo

La notizia è emersa nei giorni scorsi, la sera del 3 maggio 2026, quando La Repubblica ha rivelato che Sistemi Informativi, società controllata al 100% da IBM, aveva subìto un'intrusione informatica di natura persistente. Poche ore dopo, IBM ha confermato ufficialmente l'incidente con un proprio comunicato, e il ministro per la Pubblica Amministrazione Paolo Zangrillo ha rassicurato i cittadini con una nota istituzionale.

Sistemi Informativi non è una società qualunque. Fondata nel 1979 e con sede a Roma, opera come system integrator per ministeri, INPS, INAIL, sanità digitale, cloud nazionale e numerosi progetti del PNRR. È, di fatto, uno dei nodi più critici dell'Italia digitale: attaccarla significa avere una potenziale finestra su decine di enti pubblici contemporaneamente.

Un attacco silenzioso, durato settimane

Quello che renderebbe questo episodio particolare non è tanto l'entità dei danni (che sono ancora in via di accertamento), quanto il metodo. Secondo le prime ricostruzioni, gli attaccanti si sarebbero mossi in modo del tutto silenzioso all'interno dei server di Sistemi Informativi per circa due settimane, riuscendo a eludere i sistemi di rilevamento prima di essere individuati.

Va detto che in realtà questa, molto spesso, è la prassi comune dell'attaccante: mettersi in ascolto a basso livello all'interno di una struttura e tentare i cosiddetti "movimenti laterali" per carpire informazioni utili dagli archivi della rete violata, senza fare troppo "rumore di fondo".

IBM ha dichiarato di aver identificato e contenuto l'incidente, stabilizzato i sistemi e ripristinato i servizi interessati. Ha inoltre precisato che l'incidente sembra confinato ai propri sistemi interni, senza evidenze di compromissioni dirette dei clienti del settore pubblico, pur con verifiche ancora in corso.

Il sospettato: Salt Typhoon

Le prime indiscrezioni, poi smentite da IBM, hanno puntato il dito verso Salt Typhoon, uno dei gruppi APT (Advanced Persistent Threat) più sofisticati nell'orbita cinese. IBM ha tuttavia escluso direttamente questa attribuzione, confermando comunque che l'attività osservata è coerente con finalità di cyberspionaggio sofisticato. L'Antiterrorismo di Roma ha aperto un'indagine il 5 maggio.

Perché attaccare il fornitore e non la PA direttamente?

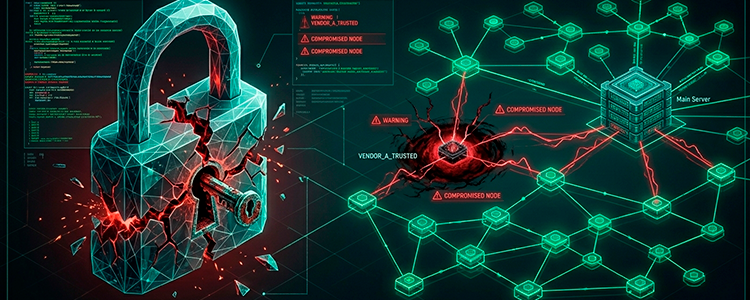

Questo è il punto chiave per capire la modernità di questi attacchi. Invece di tentare di violare i sistemi di cento enti pubblici diversi, è molto più efficiente attaccare l'unico fornitore che li serve tutti. È quello che in gergo si chiama supply chain attack: la catena di approvvigionamento tecnologica diventa il vettore d'ingresso.

Sistemi Informativi, in questo scenario, si è trasformata involontariamente in un potenziale cavallo di Troia. Chi controllava i suoi server aveva teoricamente accesso a un'enorme superficie di attacco: credenziali, metadati, flussi telematici, procedure interne di enti previdenziali, sistemi sanitari digitali.

La risposta istituzionale e la NIS2

Il ministro Zangrillo ha dichiarato che tutti gli attori istituzionali competenti stanno seguendo le procedure previste per definire i contorni dell'attacco e tutelare i dati. L'Agenzia per la Cybersicurezza Nazionale (ACN) ha avviato con tempestività ogni azione necessaria per ricostruire l'origine e l'impatto dell'incidente.

Vale la pena ricordare che dal 1° gennaio 2026 sono pienamente operativi gli obblighi di notifica introdotti dalla NIS2 (recepita con il D.Lgs. 138/2024): questo caso rappresenta uno dei primi grandi banchi di prova del nuovo regime normativo italiano in materia di cybersicurezza.

Cosa ci insegna questo attacco

Al di là dei dettagli tecnici ancora da chiarire, questo episodio solleva questioni che vanno ben oltre la singola violazione informatica.

Primo: la dipendenza da un unico grande fornitore tecnologico per l'intera PA crea un Single Point of Failure di dimensioni nazionali. Quando quel fornitore viene compromesso, tutto l'ecosistema è potenzialmente esposto.

Secondo: la minaccia degli APT statali non si è mai fermata, si è evoluta. Dai furti di proprietà intellettuale degli anni 2010 siamo passati a operazioni di pre-posizionamento strategico, finalizzate non solo a raccogliere informazioni ma a creare presenze latenti nelle infrastrutture critiche, attivabili in caso di escalation geopolitica.

Terzo: la sovranità tecnologica non è più un tema astratto. Delegare la gestione dell'infrastruttura digitale pubblica a entità soggette a ordinamenti stranieri implica accettare una dipendenza che, nei momenti di crisi, può rivelarsi insostenibile.

Cosa rimane aperto

Al momento della pubblicazione di questo articolo, le indagini sono ancora in corso. Non sono stati resi noti i dettagli tecnici del vettore d'accesso iniziale, l'eventuale entità dei dati esfiltrati né l'identità definitiva degli attaccanti. IBM continua a monitorare i propri ambienti e ha comunicato di non aver individuato compromissioni di dati dei clienti pubblici.